當好多香港人仲係度盲目相信一眾「手機加速器」App 可以幫助手機增速(根本無用),無視保安風嘅時候,外國嘅真科研已經搵到一個破解手機 PIN 密碼嘅方法,而且呢個破解嘅方法真係令人大開眼界。

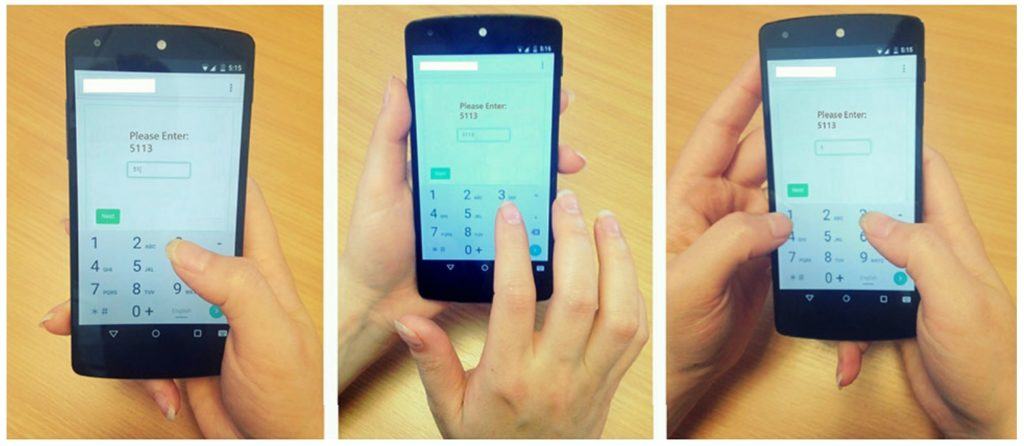

首先,用戶只需要利用手機嘅 Browser,例如 Chrome、Firefox 進入有關嘅感染網頁,然後讓網頁就會自動運行一個名為「PINlogger.js」嘅 JavaScript 檔案。這個檔案會取得手機感應器嘅資料,例如 GPS、相機、收音咪、速度儀,指南金,陀螺儀,計步器及 NFC 等資料。

通過計算這些感應器反饋嘅資料,便可以得到猜出用戶手機的四位數 PIN 密碼,成功率達到 74%。

Researchers from U.K.-based Newcastle University created a JavaScript app called PINlogger.js that has the ability to access data generated by the phone’s sensors, including GPS, camera, microphone, accelerometer, magnetometer, proximity, gyroscope, pedometer and NFC protocols.

由於這種攻擊取得的數據主要來自感應器,而大部份的瀏覽器均無需用戶批准方能使用這些感應器。即使需要獲得批准,大部份用戶也因這種攻擊無需下載任何東西到手機,而減低防備心。

根據測試,有關的猜測在用戶第一次輸入 PIN 密碼時擁有 74% 的準確度,如果再輸入第二或第三次的時候,其準確度則會上升至 86% 及 94%,不得不說很恐怖。如果想要不被猜測得到,也許你拿手機觸控的姿勢就要用類似於「死亡筆記」裡 L 的手持方式,不然大部份「常見的觸控方式」都可以被猜測得到。

Using a sample set of 50 PINs, researchers found that their script was able to correctly guess a user’s PIN 74 percent of the time on the first try, which increases to 86 and 94 percent success rates on the second and third attempts.

這種密碼破解方式不限於鎖屏,也不限於瀏覽器在背景操作,所以其原理上可以獲得的訊息比我們想像中的可能更多。

值得留意就是 Firefox 自 Version 46 及 Apple Safari 自 iOS 9.3 後已經解決了有關問題,限制其使用感應器的資料,但 Google Chrome 則仍然沒有解決有問題,即一眾 Android 用戶需要特別留意。

As for Firefox, starting from version 46 (released in April 2016), the browser restricts JavaScript access to motion and orientation sensors. Apple’s Security Updates for iOS 9.3 (released in March 2016), suspended the availability of motion and orientation data when the web view is hidden, according to researchers.

As for Google, it’s unclear what measures have been taken. 「Our concern is confirmed by members in the Google Chromium team, who also believe that the issue remains unresolved,」